Kontrolowane wyłączanie wadliwych neuronów

30 marca 2007, 10:22Naukowcy z MIT opracowali technikę odwracalnego wyłączania komórek mózgowych za pomocą impulsów światła. Możliwe więc stałoby się kontrolowanie aktywności neuronów odpowiedzialnych za padaczkę czy chorobę Parkinsona.

Jak mózg uczy się widzieć

18 września 2009, 10:18Badacze z MIT-u obserwowali starsze dzieci i dorosłych, którym udało się przywrócić wzrok. Dzięki temu stwierdzili, w jaki sposób mózg uczy się widzieć. Okazuje się, że kluczem do rozwiązania zagadki jest dynamiczna informacja, czyli obserwowanie poruszających się obiektów.

Chip z MIT-u naśladuje synapsy

16 listopada 2011, 11:11Gdy profesor neurobiologii Dean Buonomano z Uniwersytetu Kalifornijskiego w Los Angeles (UCLA) zapoznał się z układem scalonym symulującym pracę synaps ludzkiego mózgu stwierdził, że reprezentowany przez chip poziom biologicznego realizmu jest zadziwiający.

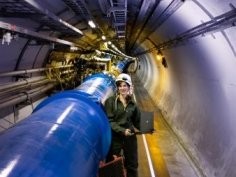

Wielki Zderzacz Hadronów wkrótce rozpocznie pracę

2 kwietnia 2015, 10:48Specjalistom z CERN udało się naprawić obwód, który doprowadził do krótkiego spięcia w diodzie jednego z magnesów Wielkiego Zderzacza Hadronów. Eksperci, po zlokalizowaniu miejsca, w którym wystąpił problem, i dokonaniu precyzyjnych pomiarów, zdecydowali się na stopienie fragmentu metalu

Podczas zabawy dzieci odkryły grób ciałopalny sprzed ok. 2,5 tys. lat

28 kwietnia 2021, 08:56Dwudziestego drugiego kwietnia dzieci, które chciały zbudować bazę na skraju wsi, odkryły w Mierkowie (woj. lubuskie) grób ciałopalny sprzed ok. 2,5 tys. lat. Jak podkreślił mgr Marcin Aleksander Kosowicz, starszy inspektor ochrony zabytków w Wojewódzkim Urzędzie Ochrony Zabytków w Zielonej Górze, mając świadomość, że to coś dawnego, dzieci powiadomiły nauczyciela historii z Lubska, który zabezpieczył zabytki oraz miejsce odkrycia i powiadomił służby konserwatorskie.

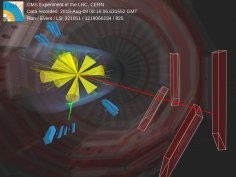

Analitycy z CERN-u zawęzili obszar poszukiwań supersymetrii

2 lipca 2024, 08:31Opracowanie nowej metody analitycznej, którą wykorzystano do sprawdzenia danych z eksperymentu CMS, pozwoliło uczonym z CERN-u zawęzić region poszukiwań dowodów na istnienie supersymetrii (SUSY). To hipoteza mówiąca, że każda ze znanych cząstek posiada „superpartnera” o nieco innych właściwościach. I tak wedle SUSY partnerem najbardziej masywnej z cząstek elementarnych – kwarka t (kwarka wysokiego, kwarka prawdziwego) – ma być s-kwark t.

Białko jak szwajcarski scyzoryk

26 lutego 2008, 09:39Naukowcy z MIT dokonali kolejnego ważnego odkrycia w dziedzinie biologii molekularnej. Badając jedną z bakteryjnych protein, odkryli oni, dlaczego spełnia ona znacznie więcej funkcji niż inne białka podobnej wielkości.

Twitter w Bibliotece Kongresu USA

15 kwietnia 2010, 11:50Największa na świecie biblioteka - Biblioteka Kongresu USA - będzie gromadziła w swoich zbiorach... wpisy z Twittera. Właśnie podpisano odpowiednią umowę z serwisem, w którym każdego dnia powstaje 55 milionów tzw. twittów.

Nie taki nawyk sztywny, jak go malują

30 października 2012, 11:43Przez to, że nawyki są tak głęboko zakorzenione w mózgu, możemy automatycznie wykonywać daną czynność, wykorzystując dostępną pojemność do realizacji innych zadań. Okazuje się jednak, że nie mamy do czynienia z całkowitą samowolą, bo pewien fragment kory przedczołowej stale kontroluje, jakie nawyki są uruchomione w określonym momencie.

Koniec wtyczek dla Javy

29 stycznia 2016, 06:51Oracle oświadczyło, że zrezygnuje z publikowania wtyczki dla Javy w JDK 9. Kolejna wersja Javy powinna ukazać się w marcu 2017 roku. Rezygnacja z wtyczki dla przeglądarek jest podyktowana troską o bezpieczeństwo, gdyż wtyczka ta jest ulubionym celem cyberprzestępców